诈骗链接是怎么登上官媒的?

编辑

本来不想写的,但是点击了诈骗链接后接到了96110反诈电话,这种国企带头搞诈骗的行为是严重的警力浪费。必须钉死在耻辱柱上!

山东官媒宣传诈骗链接/二维码

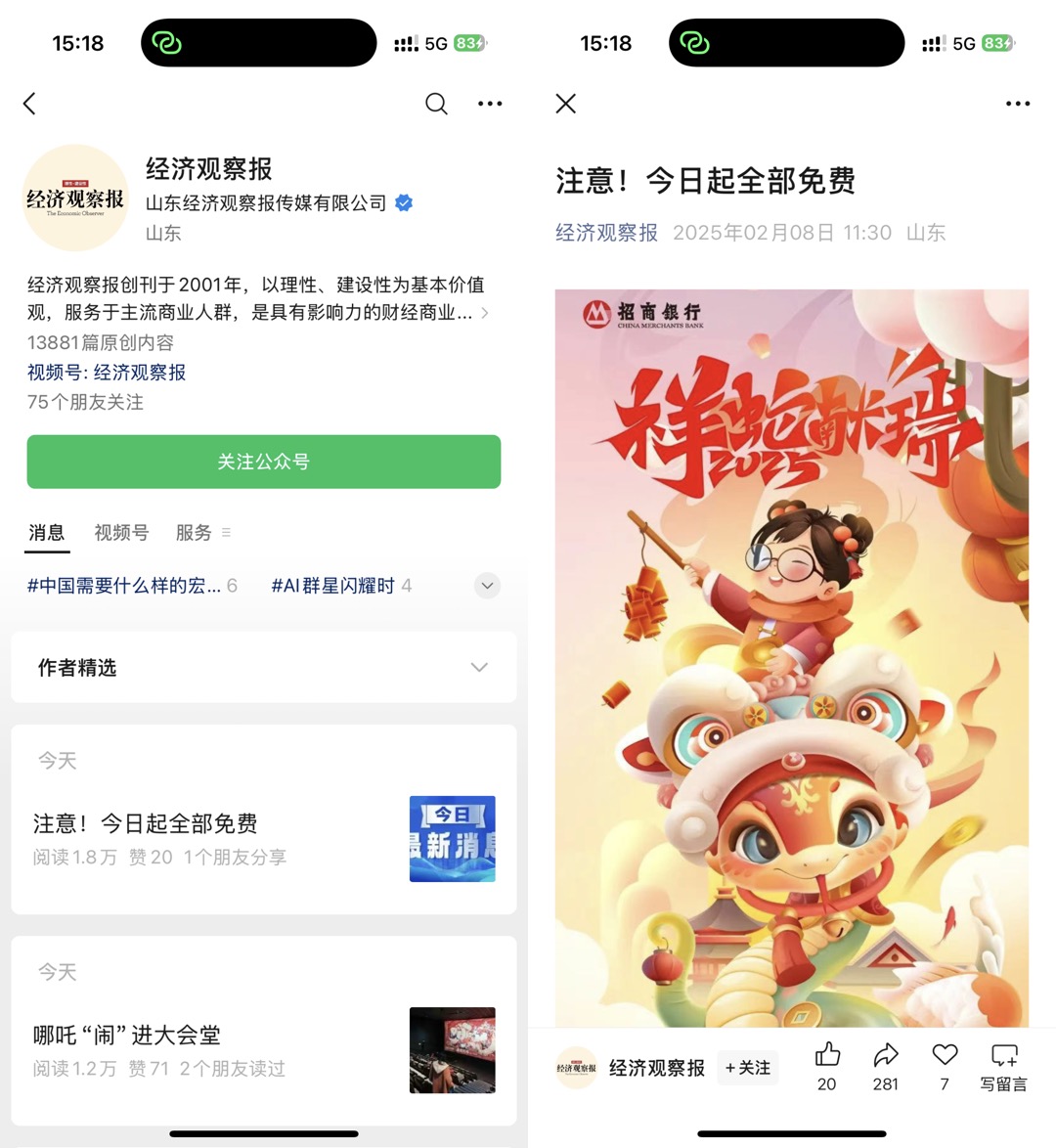

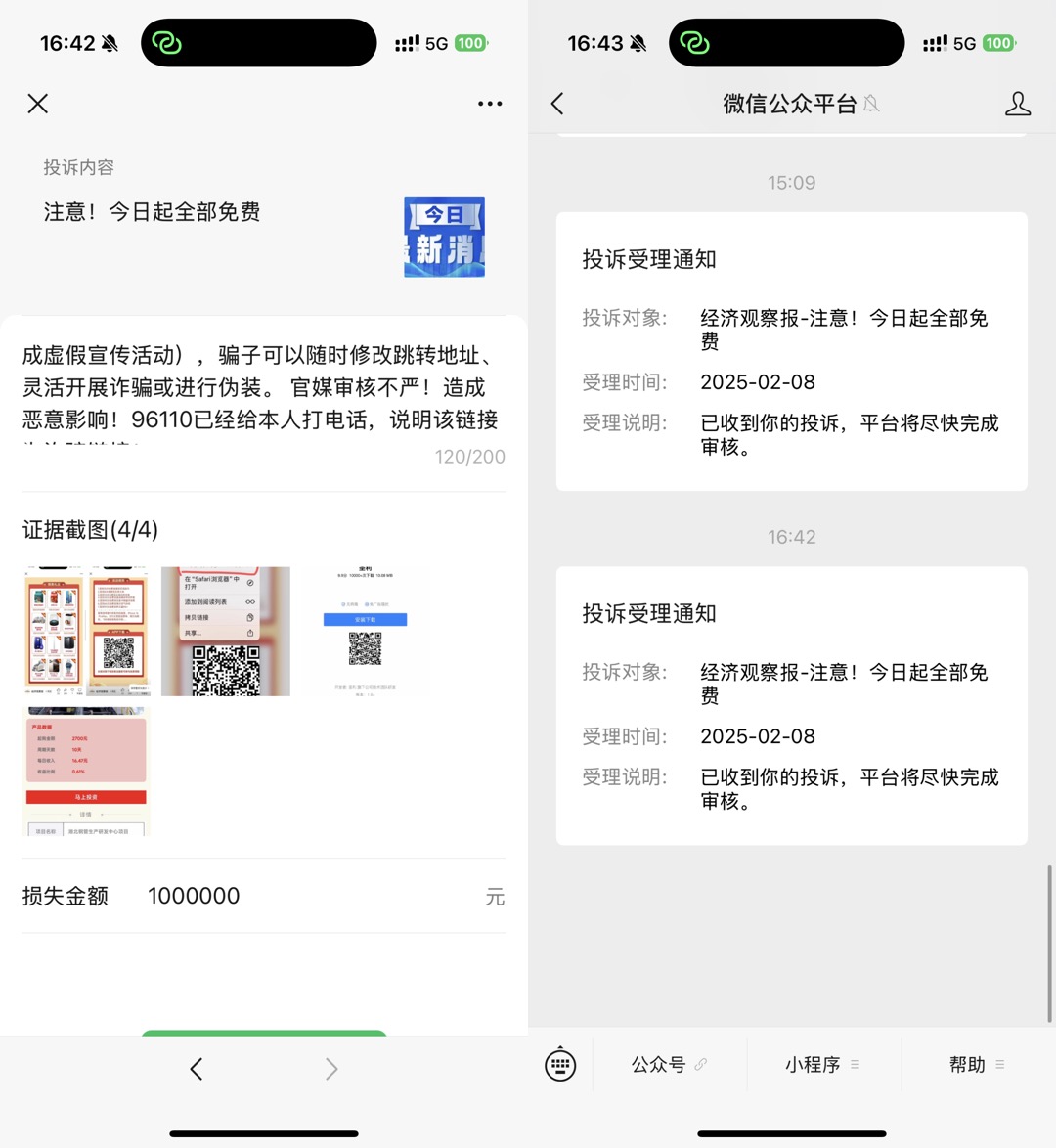

微信公众号是重要的信息媒介,而且腾讯的风控做得很好,但是一个官方认证为“山东经济观察报传媒有限公司”的公众号,公然发布了一条诈骗信息《注意!今日起全部免费》,如下图所示:

山东经济观察报是济南日报社(事业单位)100%控股的子公司,属于官方媒体,活动赫然标记着“招商银行”,引人注目的标题,阅读量已经达到了1.8万、超过了该公众号阅读量记录,我们看看这个活动的奖品是什么?

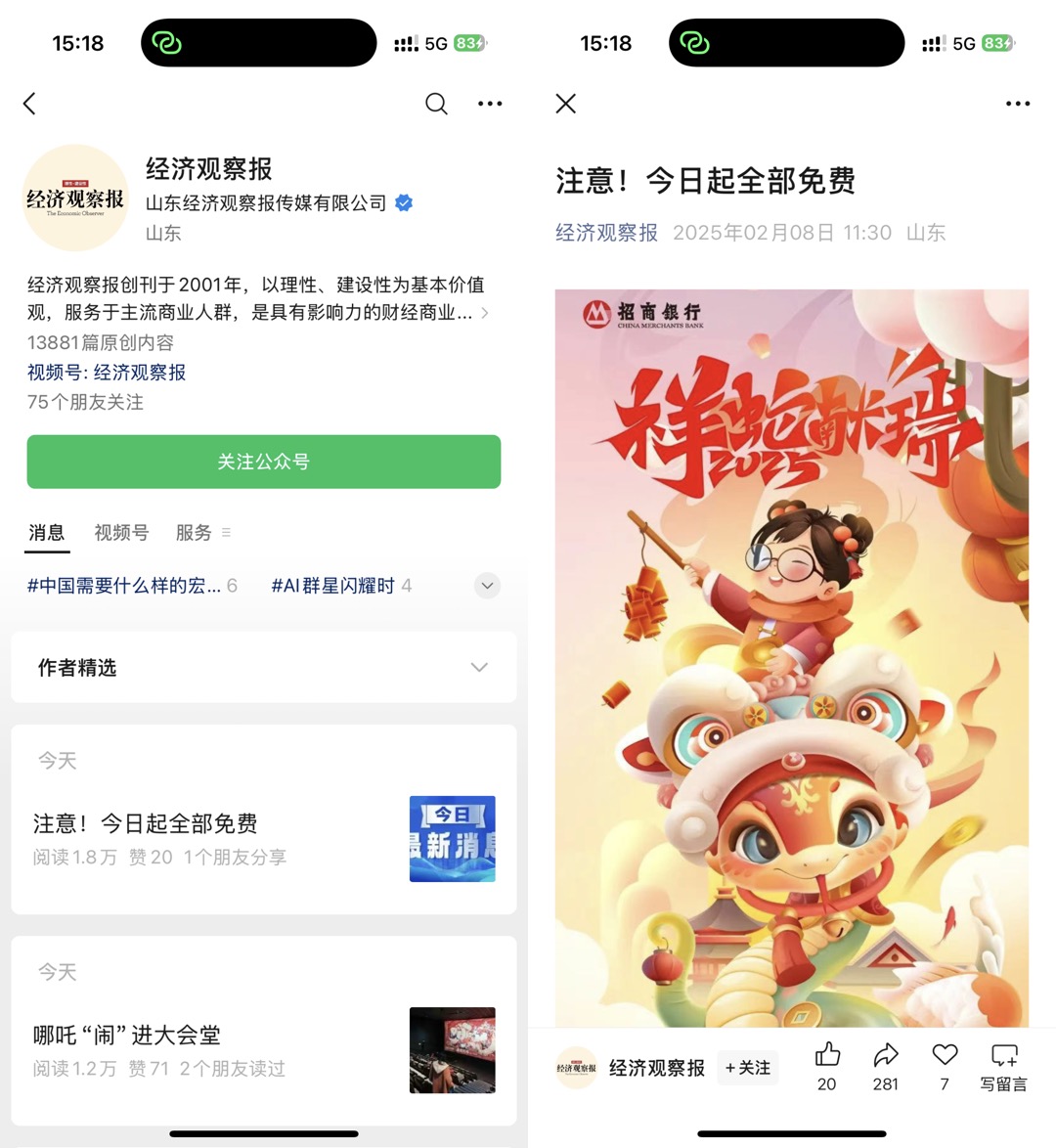

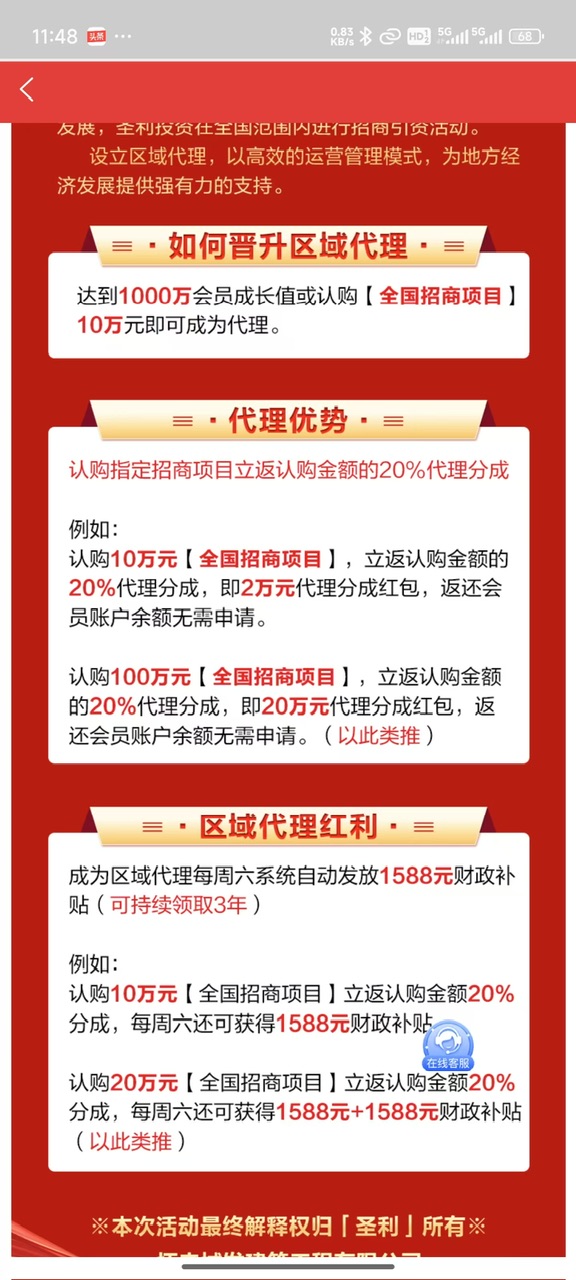

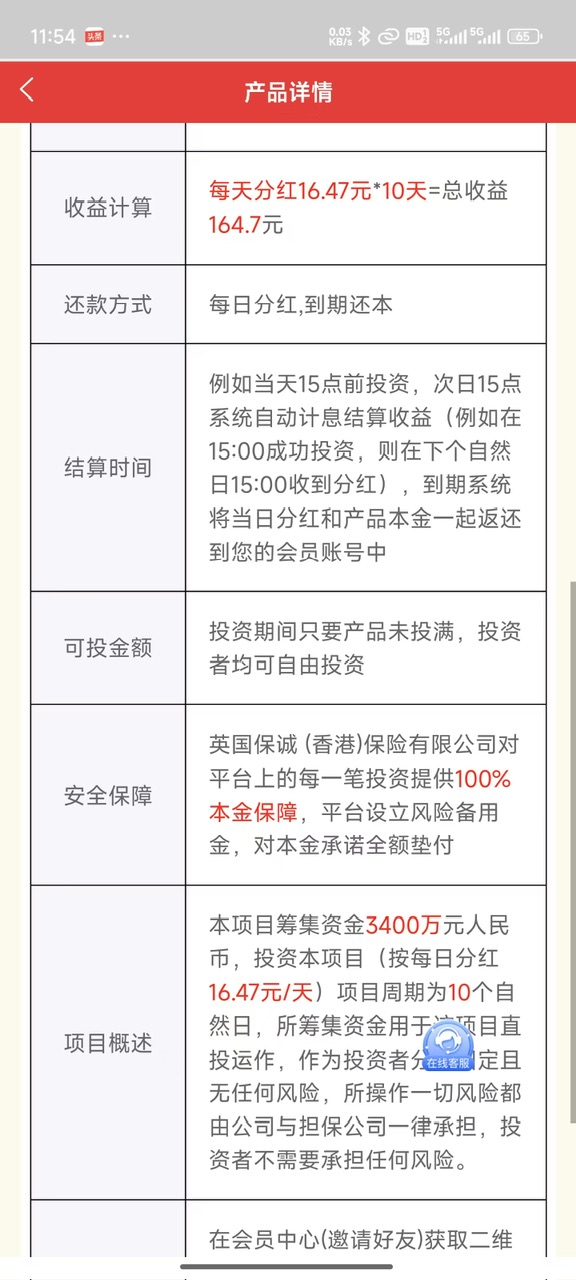

活动奖品很丰厚,签到就可以领取,另附二维码,看起来像招商银行或者某个机构的推广活动对吧,带着好奇,我们扫描二维码试试。

截至目前,该二维码已不再跳转诈骗链接。但是从文章发布到事发已有半天的窗口期,期间阅读量过万,诈骗链接已经实质性登上官媒。

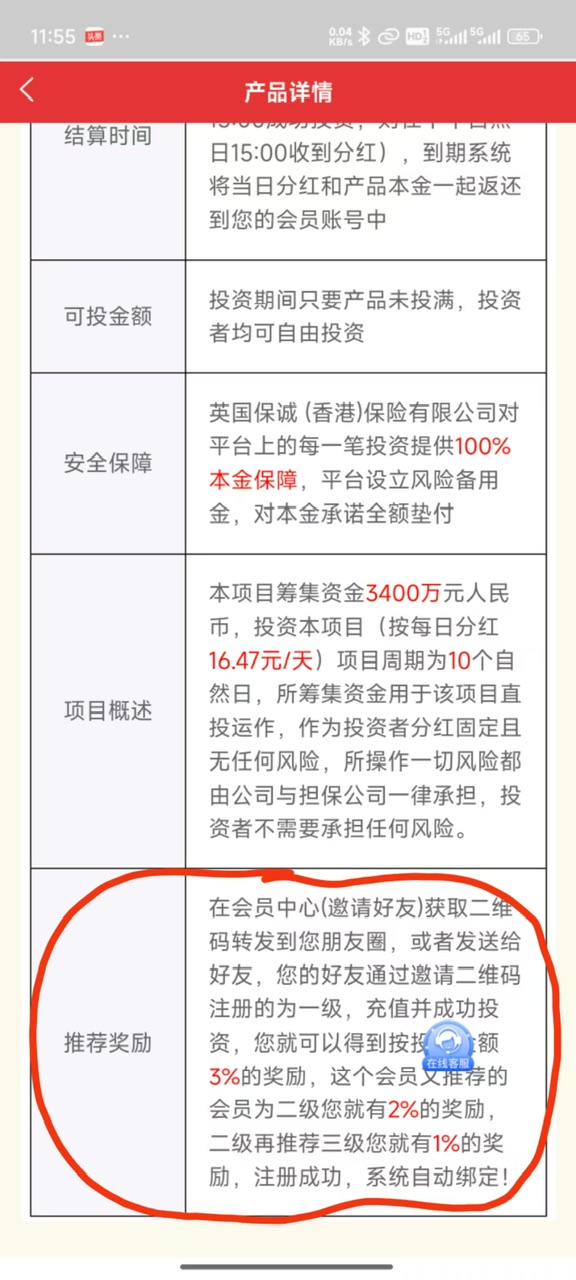

进入仿冒腾讯应用宝网站下载诈骗APP

扫码识别后,进入的链接有点像腾讯应用宝界面,但是网址是“app.qqiaixcv.cn”,高度模仿QQ的诈骗链接,点击下载之后(安卓可以直接下载APK,苹果没有上架应用商店、需要自签名)可以打开APP。是不是诈骗APP,不必多说,看图就明白:

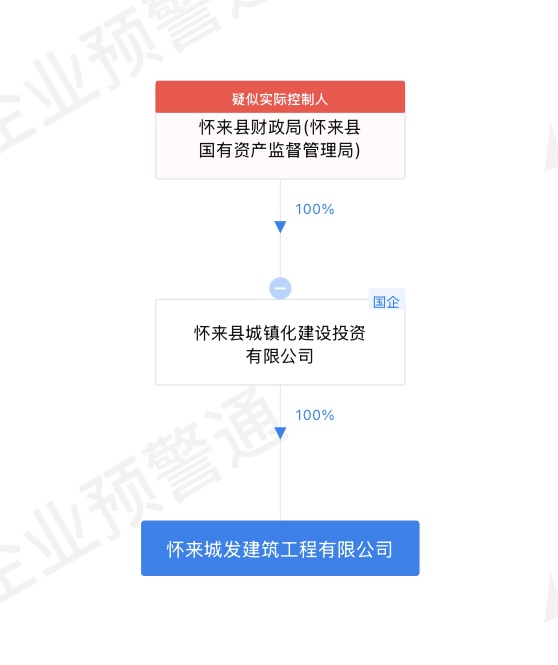

国企参与其中?答案未知

注意到下面有一行字:本次活动...怀来城发建筑工程有限公司。他的股权结构图是这个样子的:

正儿八经的地方国企。但鉴于诈骗app只列出了该国企的名字。无法直接证明其直接参与。

博主的推断

博主愿意相信,济南日报社充其量是审核不严,国企怀来城发建筑工程有限公司也是被冒名的。敢为诈骗分子公开站台,那是脑袋不想要了。那么诈骗分子在技术方面怎么绕开官媒的审核呢?具体的方式如下:

官媒推文的二维码扫描对应的地址是:e.ppukpgwrk49.cn,这个链接在审核阶段,可以设置跳转为招行APP官方下载链接,伪装成虚假的招行活动,骗过了官媒的审核人员。而在官媒发布后,诈骗分子就手动或自动修改了该链接的跳转地址,将其跳转为诈骗APP的下载页面app.qqiaixcv.cn,制造了诈骗链接展实的时间窗口。

技术路径非常简单,通过设置域名的DNS解析和301跳转,甚至可以按照时间、地域、IP等进行精准解析并跳转到任何地址,例如可以实现在农村地区解析的就是诈骗链接,在深圳(腾讯审核员)地区就可以跳转为招行APP;例如在官媒审核员把关内容时跳转的招行APP,但是内容发布后就跳转为诈骗链接,等事后败露了再跳转为招行APP或者干脆不解析该域名进行伪装。

招商银行更是受害者,诈骗分子不仅盗用招行的宣传图案,进入伪装态后,二维码扫描跳转到招行APP官方网站,招行还面临声誉风险。

后记:骗子是恶魔,官媒是帮凶

这件事情的本质大概率是官媒的审核不严格,济南日报社的主营业务是“宣传党的路线方针,报道两个文明建设”,多么赤裸裸的讽刺。三问济南日报社,诈骗链接是怎么登上贵媒体公众号的?是否审核广告刊登方的资质?你们的专业素质不过关还是受到了腐蚀?

最终要的是,我在中午点击连接后,下午三点就接到了96110的反诈电话。挤占宝贵的警力资源,又有多少人已经在这半天的时间窗口下载了APP、掉入了陷阱?

举报之后,事后大概率是没有事后,现在二维码已经跳转到招行APP,不再跳转诈骗链接,没有固定证据。后面扫了码的群众只会骂一句傻逼招行吧。经济观察报这个小白兔,要么还蒙在鼓里,要么可以装傻充愣,不会受到任何影响。